Data Integration Platform

Nahtlose Daten- und Anwendungsintegration. Mit Lobster.

Bring deine Daten so einfach wie nie zuvor zusammen – mit Lobster. Dank unserer umfassenden Integrationsfähigkeiten verknüpfst du deine Datenquellen und Anwendungen im Handumdrehen und schaffst echte Datenharmonie.

6 gute Gründe für Datenintegration mit Lobster.

Lorem ipsum.

Eine Plattform für all Ihre Integrationen.

Verabschiede dich von Datensilos. Mit Lobster laufen alle Datenquellen und Business-Anwendungen auf einer einzigen Plattform zusammen.

Minimaler Aufwand. Maximale Integration.

Kein aufwendiges Coding mehr. Unsere No-Code-Lösung mit umfangreichen Konnektoren ermöglicht dir eine reibungslose Einbindung in bestehende Systeme.

Alle Formate und Protokolle – einfach abgedeckt.

Ob XML, JSON, CSV oder EDIFACT: Lobster verarbeitet alle gängigen Formate und unterstützt Protokolle wie HTTP, FTP oder AS2. Kompatibilitätsprobleme gehören der Vergangenheit an.

Headline 3-Grid Boxes

Lorem ipsum dolor sit amet consectetur. Gravida lorem aenean libero at sit iaculis volutpat. Sit vestibulum cursus accumsan risus.

Sicherheit ohne Kompromisse.

Schütze deine Daten mit fortschrittlichen Security-Funktionen wie OAuth 2.0, SSO, 2FA/MFA und LDAP. Bei Lobster sind deine Daten immer in sicheren Händen.

Unendliche Skalierbarkeit und Flexibilität.

Ob zwei oder zweitausend Datenquellen: Lobster wächst mit deinen Anforderungen und bleibt dabei stets leistungsfähig.

Flexible Bereitstellungsoptionen.

Wähle das Setup, das am besten zu dir passt – On-Premises, Lobster Cloud, Private Cloud oder Hybrid.

Konfigurieren statt Programmieren.

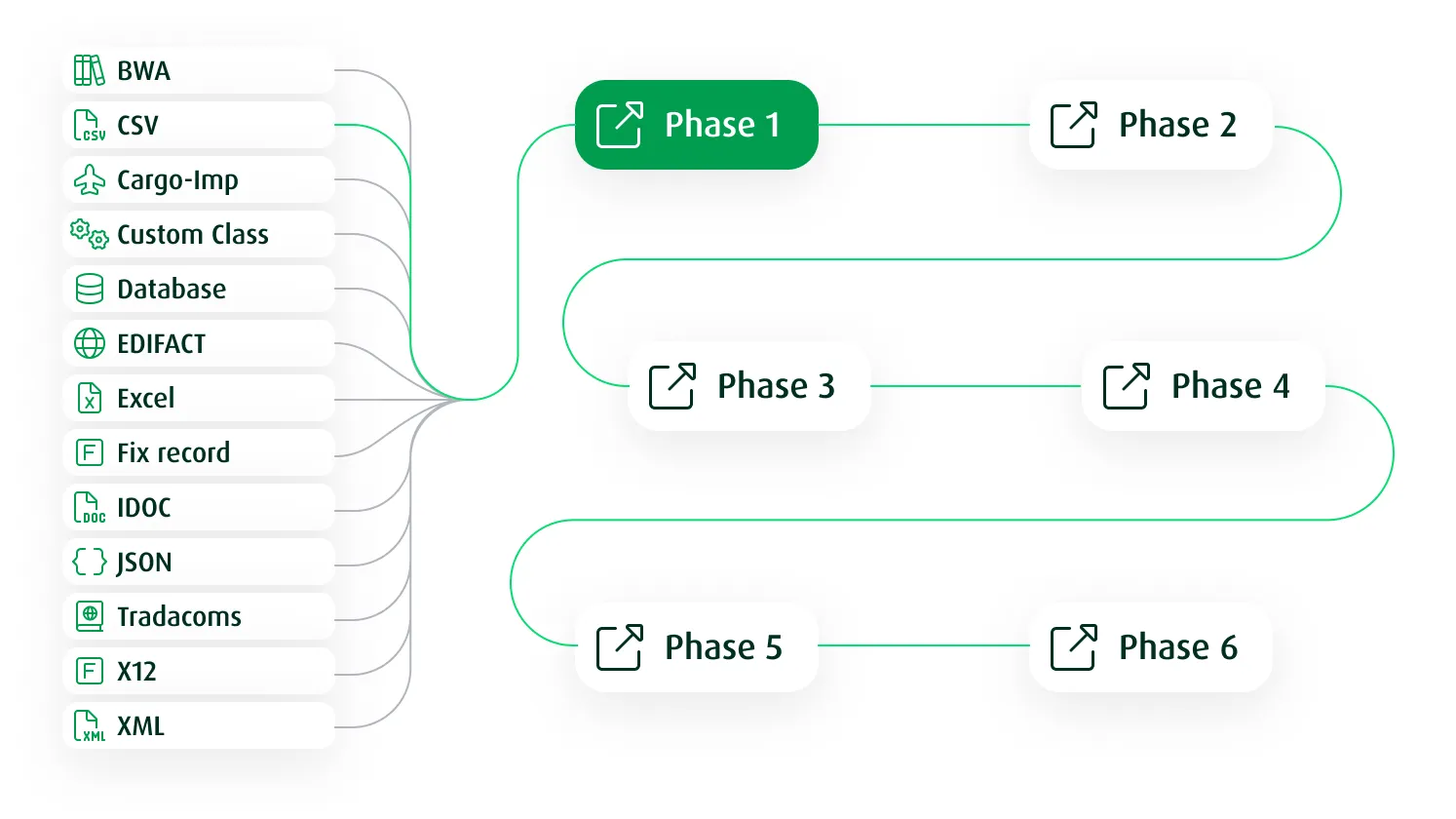

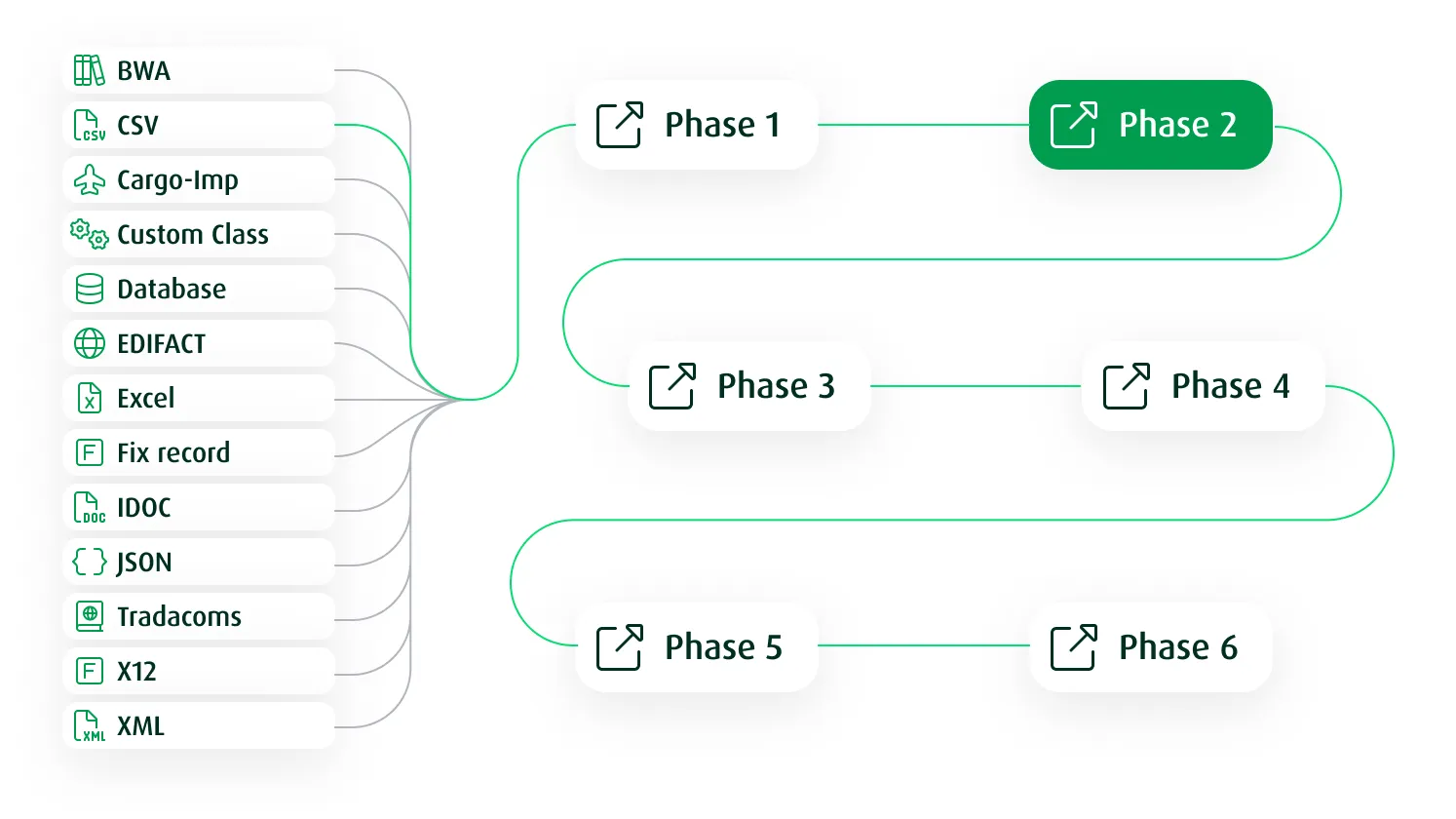

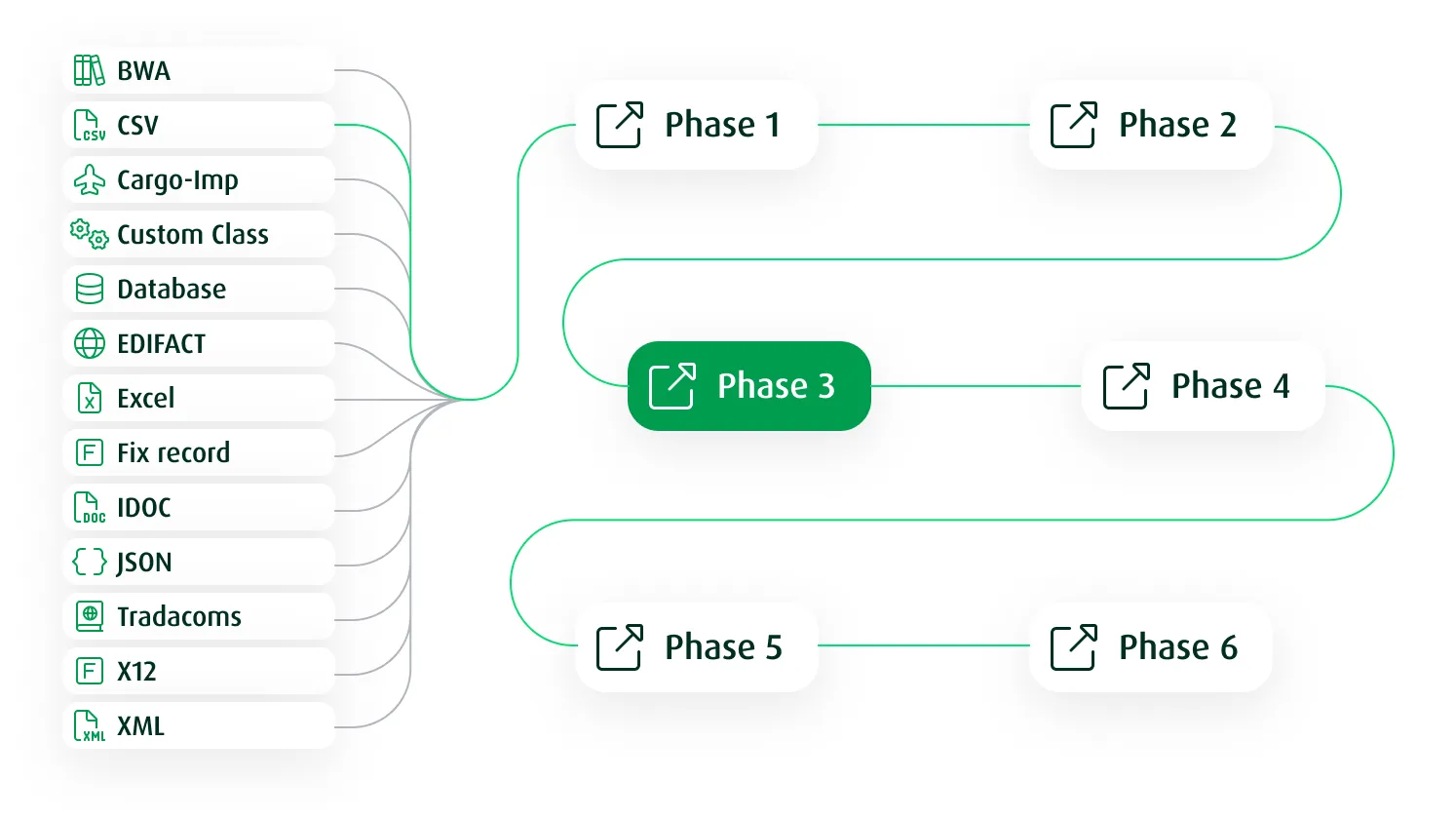

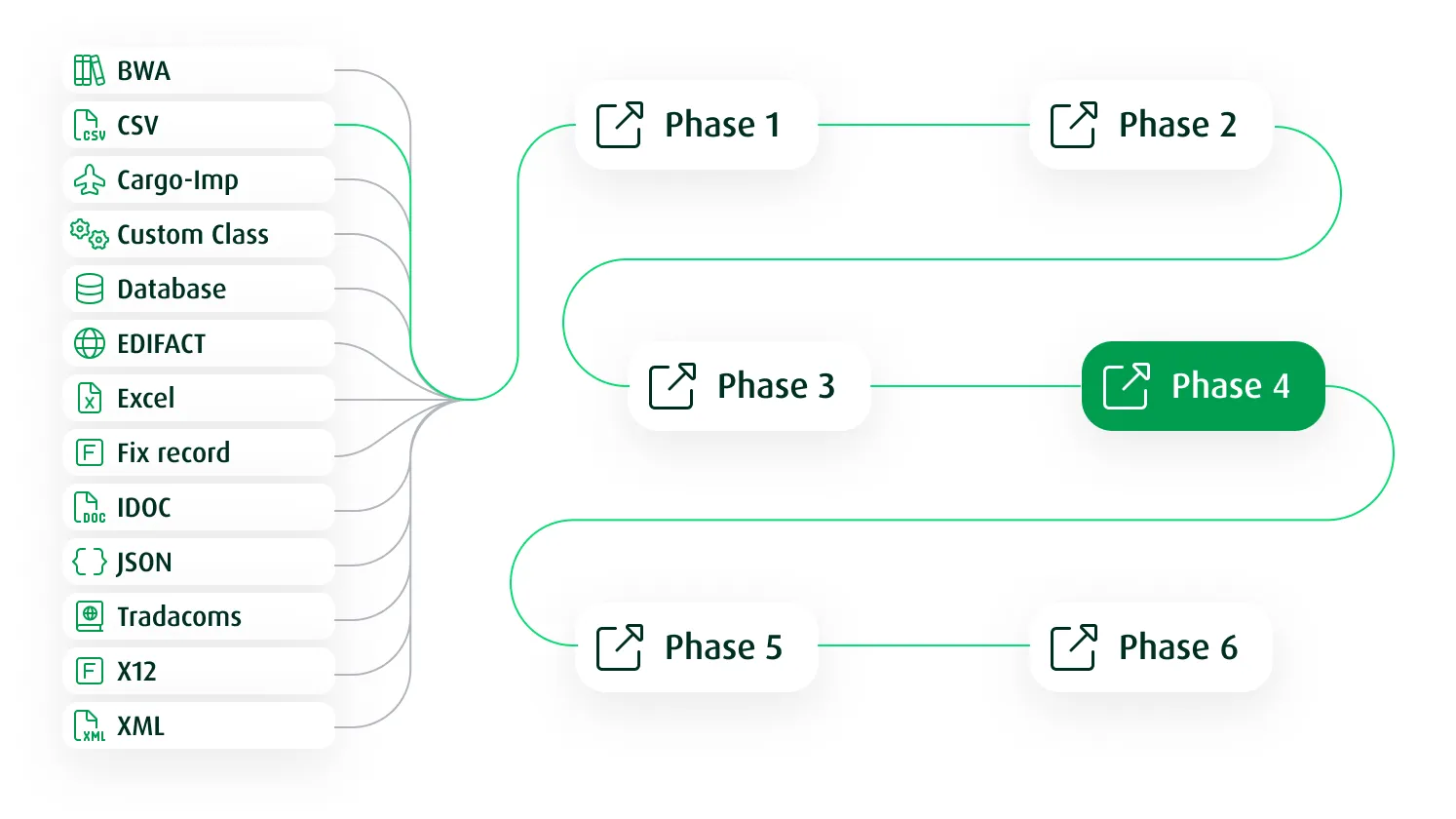

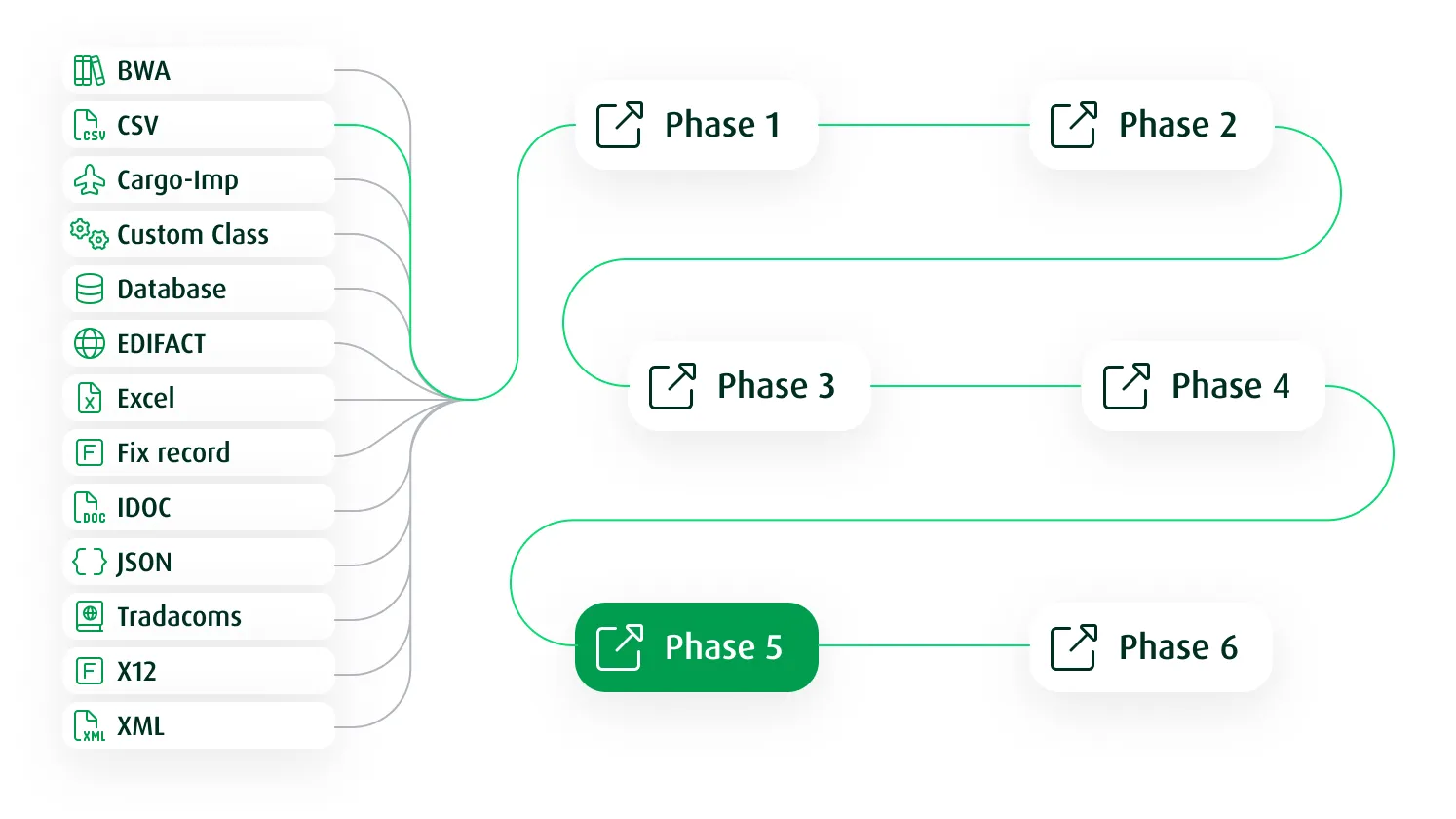

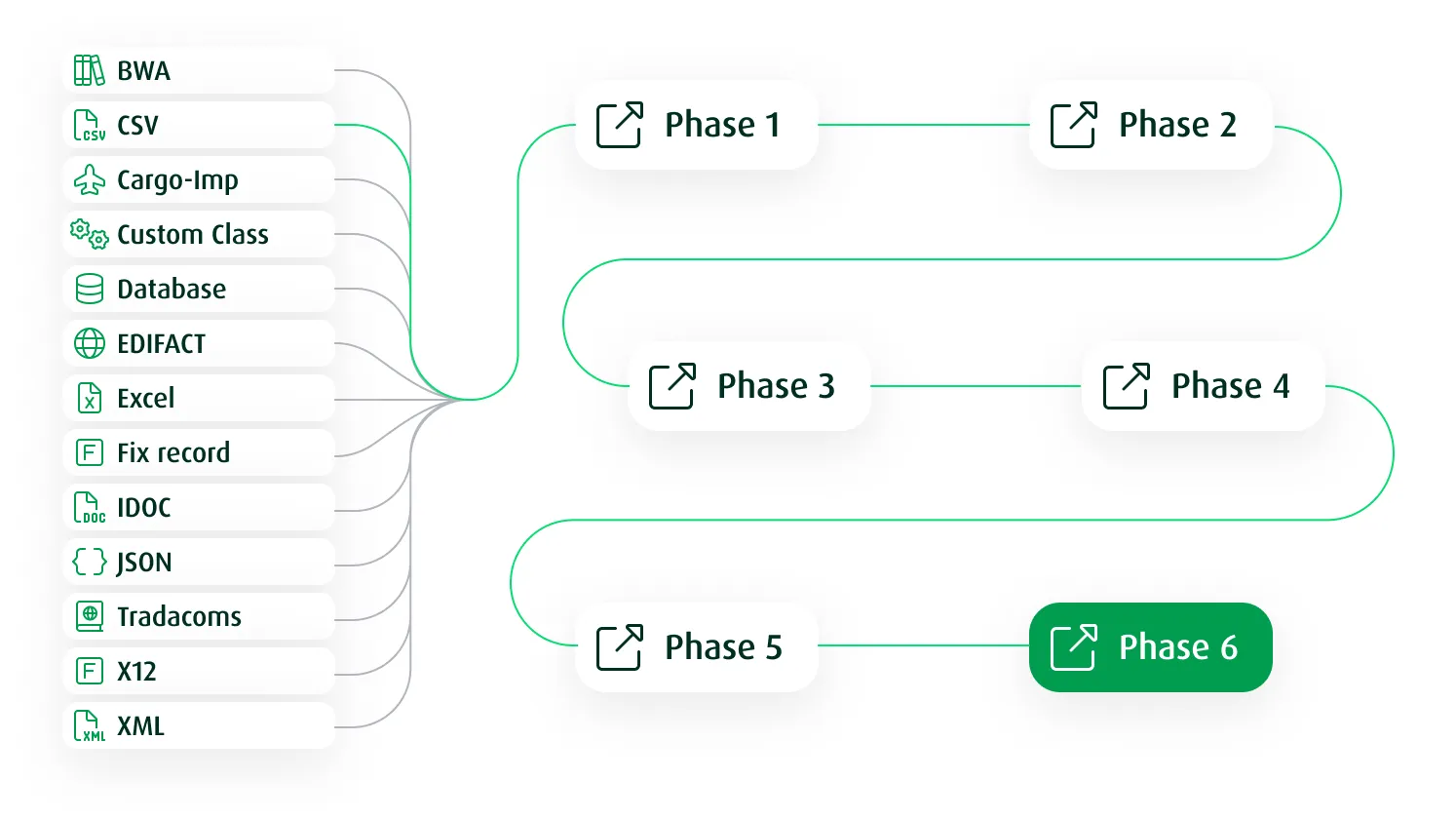

Verbinde deine Datenquellen und Anwendungen ohne eine einzige Codezeile. Dank des intuitiven 6-Phasen-Modells von Lobster nutzt du Drag-and-Drop, um Integrationsworkflows zu standardisieren.

Item #1

Lorem

Effiziente Daten- & Anwendungsintegration in 6 Schritten.

Integriere all deine Daten mithilfe des einzigartigen, standardisierten 6-Phasen-Modells von Lobster. Einfach nutzerfreundlich.

Headline Tabs

Phase 1: Daten empfangen.

Empfange Daten lokal oder von Remote-Systemen, per zeitgesteuertem Abruf oder aktivem Datentransfer. Unterstützte Protokolle: FTP(S), SFTP, HTTP(S), AS2, WebService u. v. m.

Phase 2: Daten einlesen.

Wähle den passenden Parser (z. B. CSV oder XML) und definiere Eingabestrukturen im Handumdrehen. Mit praktischen Funktionen wie dem automatischen Entfernen von Leerzeichen wird die Verarbeitung noch einfacher.

Phase 3: Daten verarbeiten.

Erstelle Zielstrukturen und definiere Mappings per Drag & Drop. Über 450 integrierte Funktionen helfen beim Transformieren, Validieren und Anreichern deiner Daten.

Phase 4: Daten ausgeben.

Bringe deine Daten in das gewünschte Zielformat. Generiere PDFs, EDIFACT-Dateien oder Excel-Dokumente und verwalte zentrale Standardeinstellungen, um Konsistenz zu gewährleisten.

Phase 5: Daten versenden.

Verschicke Nachrichten über verschiedene Kanäle wie FTP(S), HTTP(S), AS2 oder SMTP. Lege Versandbedingungen und Eskalationsszenarien fest – ganz nach Bedarf.

Phase 6: Daten überwachen.

Behalte jeden Schritt im zentralen Kontrollzentrum im Blick. Fehlerbenachrichtigungen erfolgen automatisch, sodass du nur eingreifst, wenn es wirklich nötig ist.

Über 2.000 Unternehmen setzen auf Lobster.

Erfahre aus erster Hand, wie andere Unternehmen erfolgreich mit unseren Lösungen arbeiten – viele davon schon seit über einem Jahrzehnt.

Torsten Frantz

„Wir haben Lobster gewählt, weil das Mapping so transparent und einfach zu bedienen ist. Wirklich: Was man sieht, ist auch das Ergebnis.“

Steen Jungdal

„Die Kosten pro Integration sind äußerst attraktiv. Rechnet man Lizenz, On-Prem-Server, Entwicklungs- und Deploy-Kosten zusammen, lohnt sich Lobster wirklich.“

Abderrahim Wahabi

„Lobsters Intelligent Data Platform stellt sicher, dass jede:r genau die benötigten Informationen bekommt – im richtigen Format. Wir waren beeindruckt von der Vielseitigkeit und Zuverlässigkeit der Software.“

Erstklassige Software, die überzeugt.

Daten- und Anwendungsintegration in 3 einfachen Schritten.

Lorem ipsum dolor sit amet consectetur. Gravida lorem aenean libero at sit iaculis volutpat. Sit vestibulum cursus accumsan risus.

Kontakt aufnehmen.

Erzähl uns, was du benötigst. Gemeinsam finden wir den passenden Integrationsansatz.

Für Lobster entscheiden.

Wir erstellen ein individuelles Angebot, abgestimmt auf deinen Use Case.

Datenrevolution erleben.

Ob DIY oder mit professionellem Support – reibungslose Datenintegration ist dir sicher.

Zahlen sagen mehr als Worte.

Die Lobster Data World rechnet sich.

Item

höhere Datenverarbeitung pro Tag.

Item

Kostenersparnis.

Item

schnellere Time-to-Market.

Sprich uns an.

Mehr als Datenintegration.

Mit Lobster integrierst du nicht nur Daten – du revolutionierst deinen Umgang damit.

Keine Datensilos mehr. Connect & Integrate.

Egal, wo deine Daten liegen: Lobster verbindet und kombiniert sie. Verabschiede dich von verstreuten, unverbundenen Daten, und begrüße einen transparenten Informationsfluss, der den Erfolg fördert.

Geschäft voranbringen. Process Automation.

Vermeide Fehler und Verzögerungen durch manuelle Dateneingaben mithilfe automatisierter Prozesse. Weniger Overhead, mehr Fokus auf das, was zählt.

Effizientere Lieferantenbeziehungen.

Nutze kollaborative Planung, Prognosen und Bestandsauffüllungen – erkenne, wie einfach Supplier Relationship Management sein kann. Schnelle Onboarding-Prozesse, Performance-Monitoring und Echtzeitaustausch machen den Unterschied.

Lorem Ipsum Dolor

Lorem ipsum dolor sit amet consectetur. Vitae eget tempus risus erat aliquet. Morbi non sit orci vitae eu enim. Sed dui sed turpis diam consectetur velit nec morbi. Blandit nec bibendum euismod eu.

Häufige Fragen. Kurz beantwortet.

Was kostet Lobster?

Unsere Preisgestaltung ist flexibel. Du kannst aus unterschiedlichen Editionen wählen und diese mit optionalen Erweiterungen kombinieren. Gemeinsam entwickeln wir ein passgenaues Angebot.

Wie garantiert Lobster Datensicherheit?

Der Schutz deiner Daten hat höchste Priorität. Lobster setzt moderne Sicherheitsprotokolle ein, darunter OAuth 2.0, SSO und 2FA. Zudem sind wir nach ISO 27001 und ISO 27018 zertifiziert.

Wie schnell lässt sich Lobster implementieren?

Im Durchschnitt dauert die Einführung weniger als 24 Tage. Dank unserer Expert:innen bist du rasch startklar.

Für wen eignet sich Lobster?

Lobster eignet sich für Unternehmen jeder Größe oder Branche, die Datenpotenziale ausschöpfen möchten – besonders bei komplexen Anforderungen.

Welche Bereitstellungsoptionen gibt es?

Du entscheidest: On-Premises, Lobster Cloud, Private Cloud oder ein Hybridmodell.